外观

用户手册

一、相关术语解释

- NAS设备:支持Radius认证功能的设备。

- BAS设备:支持Portal认证功能的设备。

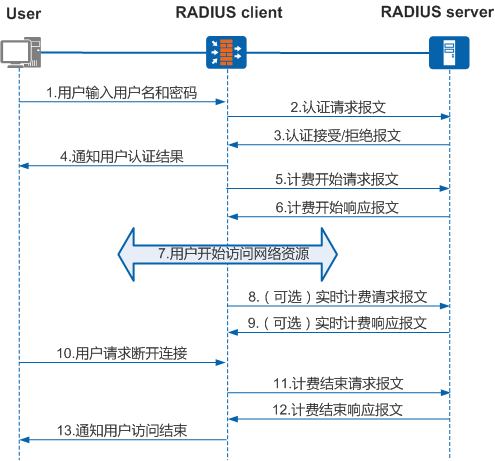

二、Radius认证流程

- 接入设备作为RADIUS客户端,负责收集用户信息(例如:用户名、密码等),并将这些信息发送到RADIUS服务器。RADIUS服务器则根据这些信息完成用户身份认证以及认证通过后的用户授权和计费。用户、RADIUS客户端和RADIUS服务器之间的交互流程如上图所示。

- 具体步骤如下:

- 当用户需要访问外部网络时,用户发起连接请求,向RADIUS客户端(即接入设备)发送用户名和密码。

- RADIUS客户端根据获取的用户名和密码,向RADIUS服务器提交认证请求报文。该报文中包含用户名、密码等用户的身份信息。

- RADIUS服务器对用户身份的合法性进行检验:

- 如果用户身份合法,RADIUS服务器向RADIUS客户端返回认证接受报文,允许用户进行下一步工作。由于RADIUS协议合并了认证和授权的过程,因此认证接受报文中也包含了用户的授权信息。

- 如果用户身份不合法,RADIUS服务器向RADIUS客户端返回认证拒绝报文,拒绝用户访问接入网络。

- RADIUS客户端通知用户认证是否成功。

- RADIUS客户端根据接收到的认证结果接入/拒绝用户。如果允许用户接入,则RADIUS客户端向RADIUS服务器发送计费开始请求报文。

- RADIUS服务器返回计费开始响应报文,并开始计费。

- 用户开始访问网络资源。

- (可选)在使能实时计费功能的情况下,RADIUS客户端会定时向RADIUS服务器发送实时计费请求报文,以避免因付费用户异常下线导致的不合理计费。

- (可选)RADIUS服务器返回实时计费响应报文,并实时计费。

- 用户发起下线请求,请求停止访问网络资源。

- RADIUS客户端向RADIUS服务器提交计费结束请求报文。

- RADIUS服务器返回计费结束响应报文,并停止计费。

- RADIUS客户端通知用户访问结束,用户结束访问网络资源。

三、Portal认证流程

3.1 Portal认证系统组网图

- 组网图说明:

- 客户端:安装有运行HTTP/HTTPS协议的浏览器的主机。

- 接入设备:交换机、路由器等接入设备的统称,主要有三方面的作用

- 在认证之前,将认证网段内用户的所有HTTP/HTTPS请求都重定向到Portal服务器。

- 在认证过程中,与Portal服务器、认证服务器交互,完成对用户身份认证、授权与计费的功能

- 在认证通过后,允许用户访问被管理员授权的网络资源。

- Portal服务器:接收客户端认证请求的服务器系统,提供免费门户服务和认证界面,与接入设备交互客户端的认证信息。

- 认证服务器:与接入设备进行交互,完成对用户的认证、授权与计费。

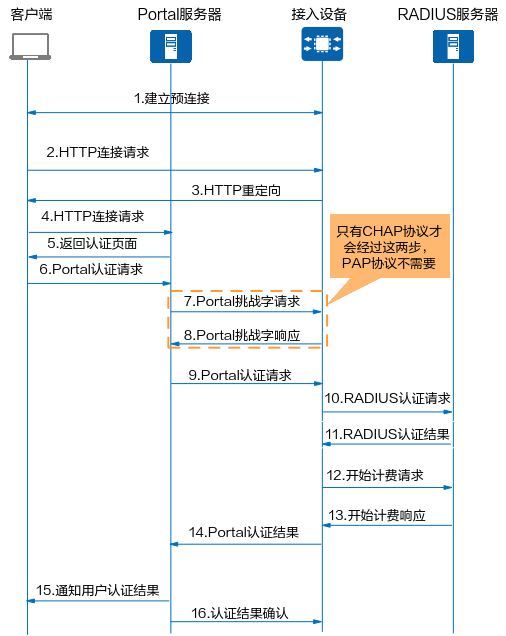

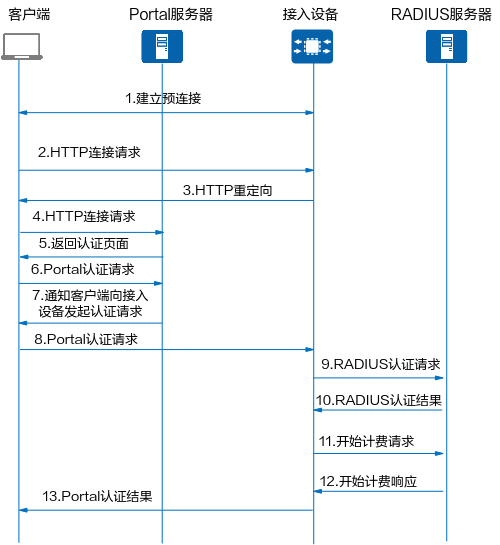

3.2 基于Portal协议的Portal认证流程

- 在认证之前客户端与接入设备之间建立起预连接,即客户端用户在认证成功之前在接入设备上已建立用户在线表项,并且只有部分网络访问权限。

- 客户端发起HTTP连接请求。

- 接入设备收到HTTP连接请求报文时,如果是访问Portal服务器或免认证网络资源的HTTP报文,则接入设备允许其通过;如果是访问其它地址的HTTP报文,则接入设备将其URL地址重定向到Portal认证页面。

- 客户端根据获得的URL地址向Portal服务器发起HTTP连接请求。

- Portal服务器向客户端返回Portal认证页面。

- 用户在Portal认证页面输入用户名和密码后,客户端向Portal服务器发起Portal认证请求。

- (可选)Portal服务器收到Portal认证请求后,如果Portal服务器与接入设备之间采用CHAP认证,则Portal服务器向接入设备发起Portal挑战字请求报文(REQ_CHALLENGE);如果Portal服务器与接入设备之间采用PAP认证,则接入设备直接进行第9步。

- (可选)接入设备向Portal服务器回应Portal挑战字应答报文(ACK_CHALLENGE)。

- Portal服务器将用户输入的用户名和密码封装在Portal认证请求报文(REQ_AUTH)中,并发送给接入设备。

- 接入设备根据获取到的用户名和密码,向RADIUS服务器发送RADIUS认证请求(ACCESS-REQUEST)。

- RADIUS服务器对用户名和密码进行认证。如果认证成功,则RADIUS服务器向接入设备发送认证接受报文(ACCESS-ACCEPT);如果认证失败,则RADIUS服务器返回认证拒绝报文(ACCESS-REJECT)。由于RADIUS协议合并了认证和授权的过程,因此认证接受报文中也包含了用户的授权信息。

- 接入设备根据接收到的认证结果接入/拒绝用户。如果允许用户接入,则接入设备向RADIUS服务器发送计费开始请求报文(ACCOUNTING-REQUEST)。

- RADIUS服务器返回计费开始响应报文(ACCOUNTING-RESPONSE),并开始计费,将用户加入自身在线用户列表。

- 接入设备向Portal服务器返回Portal认证结果(ACK_AUTH),并将用户加入自身在线用户列表。

- Portal服务器向客户端发送认证结果报文,通知客户端认证成功,并将用户加入自身在线用户列表。

- Portal服务器向接入设备发送认证应答确认(AFF_ACK_AUTH)。

3.3 基于HTTP/HTTPS协议的Portal认证流程

- HTTPS协议认证报文交互过程与HTTP类似,区别在于HTTPS报文经过加解密处理。

- 在认证之前客户端与接入设备之间建立起预连接,即客户端用户在认证成功之前在接入设备上已建立用户在线表项,并且只有部分网络访问权限。

- 客户端发起HTTP连接请求。

- 接入设备收到HTTP连接请求时,如果是访问Portal服务器或免认证网络资源的HTTP报文,则接入设备允许其通过;如果是访问其它地址的HTTP报文,则接入设备将其URL地址重定向到Portal认证页面。

- 客户端根据获得的URL地址向Portal服务器发起HTTP连接请求。

- Portal服务器向客户端返回Portal认证页面。

- 用户在Portal认证页面输入用户名和密码后,客户端向Portal服务器发起Portal认证请求。

- Portal服务器通知客户端向接入设备发起Portal认证请求。

- 客户端向接入设备发起Portal认证请求(HTTP POST/GET)。

- 接入设备根据获取到的用户名和密码,向RADIUS服务器发送RADIUS认证请求(ACCESS-REQUEST)。

- RADIUS服务器对用户名和密码进行认证。如果认证成功,则RADIUS服务器向接入设备发送认证接受报文(ACCESS-ACCEPT);如果认证失败,则RADIUS服务器返回认证拒绝报文(ACCESS-REJECT)。由于RADIUS协议合并了认证和授权的过程,因此认证接受报文中也包含了用户的授权信息。

- 接入设备根据接收到的认证结果接入/拒绝用户。如果允许用户接入,则接入设备向RADIUS服务器发送计费开始请求报文(ACCOUNTING-REQUEST)。

- RADIUS服务器返回计费开始响应报文(ACCOUNTING-RESPONSE),并开始计费,将用户加入自身在线用户列表。

- 接入设备向客户端返回Portal认证结果,并将用户加入自身在线用户列表。

声明

以上关于Radius认证流程与Portal认证流程相关的图片及文字说明均来自华为官网,如侵权请联系作者删除。

四、Radius认证配置

4.1 NAS设备管理

- 唯一标识:与NAS设备设置的唯一标识保持一致。

- 名称:任意字符。

- IP地址:可选,填写时必须是NAS设备的真实IP地址。

- 设备厂商:根据设备厂商选择。

- 加密方式:与NAS设备配置的加密方式保持一致,常用CHAP方式。

- 共享密钥:与NAS设备设置的共享密钥保持一致。

- COA端口:动态授权端口,与NAS设备设置的端口保持一致,常用3799。

- 认证/计账并发:并发相关参数设置,默认即可。

- MAC地址:可选,填写时必须是NAS设备的真实MAC地址。

- 认证端口:默认1812,可修改,修改时须Radius服务器和NAS设备同时修改。

- 计费端口:默认1813,可修改,修改时须Radius服务器和NAS设备同时修改。

五、Portal认证配置

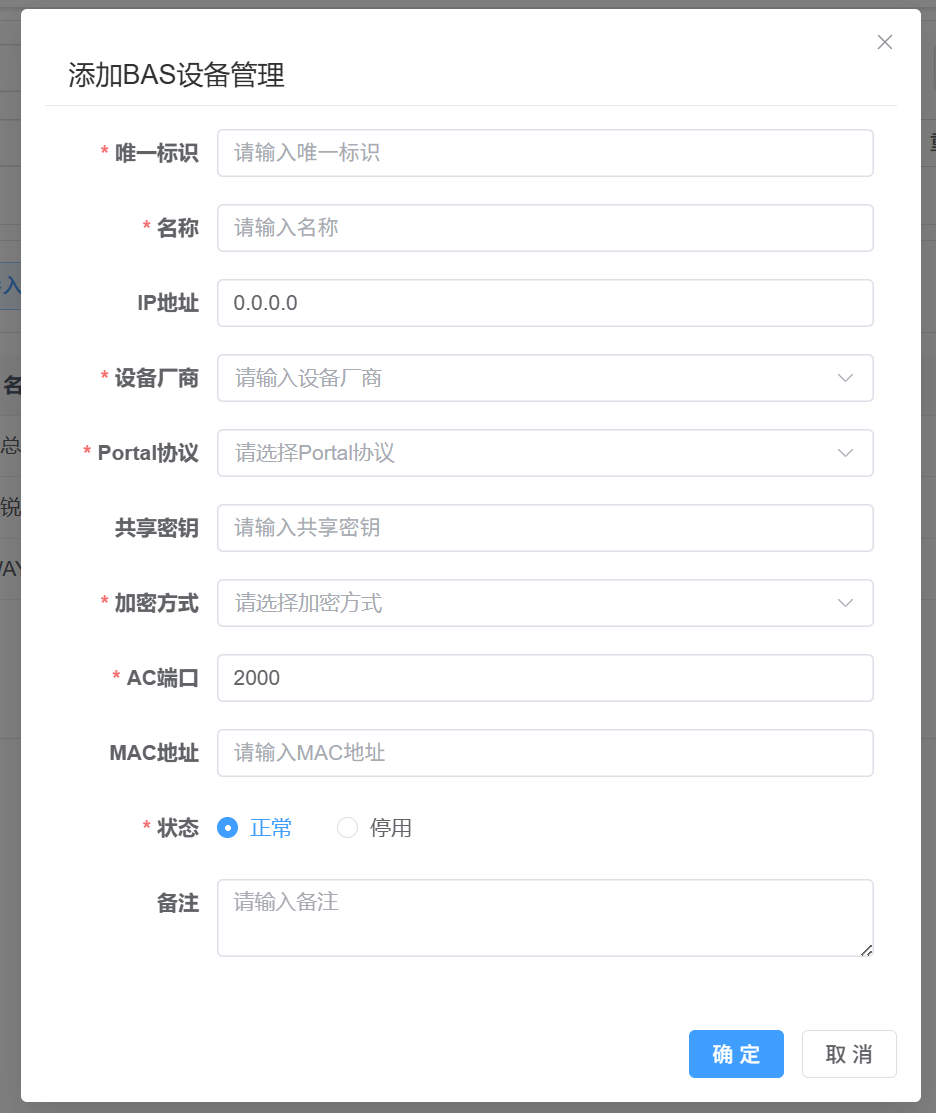

5.1 BAS设备管理

- 唯一标识:与BAS设备设置的唯一标识保持一致。

- 名称:任意字符。

- IP地址:可选,填写时必须是BAS设备的真实IP地址。

- 设备厂商:根据设备厂商选择。

- Portal协议:目前常用cmccv2,华为设备时可以选择huawei的协议。

- 共享密钥:与BAS设备设置的共享密钥保持一致。

- 加密方式:与BAS设备配置的加密方式保持一致,常用CHAP方式。

- AC端口:与BAS设备设置的端口保持一致,常用2000。

- MAC地址:可选,填写时必须是BAS设备的真实MAC地址。

- 认证端口:默认50100,可修改,修改时须Portal服务器和BAS设备同时修改。

5.2 认证用户管理

- 认证用户可以通过Portal页面自主注册(如果开启了此功能),也可以通过后台管理进行添加。

- 账号:用户登录账号,系统中唯一,不可重复。

- 密码:登录密码。

- 姓名:账号昵称。

- 手机号码:系统中唯一,不可重复,找回密码时可通过短信方式找回。

- 最大在线:账号同时连接网络的设备数量。

- 设备唯一标识:可选,哑设备时设置,可做为设备的唯一标识进行绑定。

- 用户IP地址:可选,填写时,须是用户真实IP地址,可配置多个IP地址,但IP地址系统唯一,不可重复。

- 用户MAC地址:可选,填写时,须是用户真实MAC地址,可配置多个MAC地址,但MAC地址系统唯一,不可重复。

- 认证规则模板:认证策略,可通过“认证模板管理”进行管理,系统除了验证用户的合法性,还会对此认证规则进行检验。

- 限速模板方案:用户上网带宽设置,可通过“限速模板管理”进行管理。

- 用户类型:目前支持访客、员工、设备。根据不同的用户类型,进行区别处理。

- 状态:账号的状态:正常、停用等。

- 认证域:可选,与NAS设备相结合。

- 地址池:可选,与NAS设备相结合。

- 内层VLAN:可选,与NAS设备相结合。

- 外层VLAN:可选,与NAS设备相结合。

- 密码提示问题:下版本将弃用,改为手机短信验证码找回。

- 问题答案:下版本将弃用,改为手机短信验证码找回。

- 过期日期:上网过期日期,与计费套餐相结合,仅针对访客。

5.3 认证模板管理

- 此功能是对用户认证的扩展,通过此认证规则配置,可以更灵活的对用户进行认证,比如:MAC地址认证,可直接通过MAC地址匹配,跳过用户账号+密码认证,与Portal页面的一键登录相结合达到快速认证的效果。同时在认证策略中添加NAS设备或者IP地址,则在检验用户账号密码时,还验证用户的IP地址及NAS设备是否一致,仅当二者均一致时认证通过。

- 规则名称:任意字符。

- 认证方式:目前支持账号密码认证、MAC地址认证,后续会增加更多认证方式。如果选择了账号密码认证,则在对用户进行验证时,首先会对账号密码的合法性进行检验;如果选择了MAC地址认证,则在对用户进行验证时,不会对账号密码的合法性进行检验,仅检验用户MAC地址的合法性。

- 认证策略:选填,可多选,这是对认证方式的补充检验,如果认证策略有值,除了对“认证方式”进行检验,将对这些值进行检验,只有当认证方式+认证策略两者均通过时,认证才通过。

5.4 限速模板管理

- 此功能是对用户上网带宽进行统一管理。

- 名称:任意字符。

- 上行速率:用户上行带宽。

- 下行速率:用户上行带宽。

- 突发上行速率:用户突发上行带宽。

- 突发下行速率:用户突发下行带宽。

5.5 Portal认证页面

- 此页面由BAS设备自动重定向弹出,如果自己输入网址打开,则无效。需要在BAS设备中进行Portal认证相关配置,并与本系统中“BAS设备管理”的信息保持一致,Portal认证页面需要补充的配置信息如下:

- Portal认证服务器URL:http://192.168.1.2:80/portal

- 192.168.1.2为本系统部署所在的服务器IP地址,端口号默认80,请根据部署的实际情况填写。

- 熏定向参数(有些BAS设备没有参数配置选项,如果有则配置,参数名大小写必须保持一致):

wlanuserip // 客户端 IP地址 客户端必须传其中IP地址 mac地址2项

wlanusername // 客户端 用户名 选填

wlanusermac // 客户端 mac地址 与 wlanstamac 可能二选一

wlanstamac // 客户端 mac地址 与 wlanusermac 可能二选一

wlanacname // bas设备 唯一标识或设备名称 必须传其中 唯一标识 和 IP地址 中的其中1项

wlanacip // bas设备 IP地址 与 srcacip 可能二选一

srcacip // bas设备 IP地址 与 wlanacip 可能二选一

wlanapmac // 无线AP mac地址 选填

ssid // 无线AP SSID 选填

vlan // vlan 选填

domain // 认证域 选填